Richtlinie über Funkgeräte (RED)

Was ist die Funkgeräterichtlinie (RED)?

RED (Radio Equipment Directive) 2014/53/EU legt Regeln/Gesetze für den Verkauf von Funkgeräten in der EU fest.

Es zielt darauf ab, einen einzigen Markt zu schaffen, indem es Folgendes gewährleistet:

- Die Ausrüstung ist für Benutzer sicher. – Gesundheit und Sicherheit.

- Geräte sollten sich nicht gegenseitig stören – elektromagnetische Verträglichkeit.

- Geräte müssen Funkfrequenzen effektiv nutzen – Effiziente Nutzung von Funkspektrum.

Darüber hinaus deckt es Folgendes ab:

- Schutz vor Betrug zum Schutz personenbezogener Daten – Cybersicherheit und Datenschutz.

- Stellt sicher, dass funkverbundene Geräte zusammenarbeiten können – Interoperabilität.

- Garantiert den Zugang zu Notfalldiensten – Zugang zu Notfalldiensten.

- Gewährleistet Kompatibilität zwischen Funkgeräten und Software – Software–Konformität.

Welche Geräte werden von RED erfasst

Die Richtlinie deckt alle funkfähigen Geräte ab, die aktiv den Datenaustausch mit dem Internet initiieren, einschließlich über Wi-Fi, LTE, 5G, Bluetooth und GPS.

Beispiele für Geräte, die von der Richtlinie erfasst werden, sind:

- Wi-Fi-Ausrüstung (alles mit Wi-Fi, einschließlich Drucker, Projektoren usw.)

- Bluetooth-Geräte (alles mit Bluetooth)

- Fernseher

- Radio-Sets

- Mobiltelefone

- Satellitensysteme

- GPS-Systeme

- Walkie Talkies

- Radar-Ausrüstung

- usw.

Wann beginnt der delegierte RED-Rechtsakt zur Cybersicherheit?

Die Cybersicherheit RED-Konformitätsanforderungen beginnen am 1. August 2025 in Ländern, die das CE-Zeichen benötigen (EU-, UK- und EFTA-Länder).

Das Gesetz gilt für alle Geräte, die nach dem 1. August 2025 auf diesen Märkten angeboten werden. „Auf dem Markt angeboten” bezieht sich auf den Zeitpunkt, zu dem ein Gerät in die Region gelangt ist und die Zollabfertigung abgeschlossen wurde.

Im Vorfeld hat Epson seine Geräte aktualisiert und konforme Geräte sind seit Juni 2025 auf dem Markt.

Warum brauchen wir RED-Cybersicherheitsanforderungen?

In der heutigen digitalen Welt verlassen sich Menschen zunehmend auf internetverbundene Geräte für alltägliche Aktivitäten wie Online-Shopping, Banking und Streaming. Dies bringt zwar Komfort, öffnet aber auch die Tür zu Cybersicherheitsrisiken, einschließlich unbefugtem Zugriff auf personenbezogene Daten, Finanzbetrug und Identitätsdiebstahl.

Um diesen wachsenden Bedrohungen entgegenzuwirken, haben Regierungen neue Cybersicherheitsanforderungen gemäß der Funkgeräterichtlinie (RED) und Vorschriften wie dem PSTI und dem bevorstehenden Cyber Resilience Act eingeführt. Diese zielen darauf ab, sicherzustellen, dass vernetzte Geräte von Design aus sicher sind, was bedeutet, dass Hersteller von Anfang an Cybersicherheitsschutz integrieren müssen.

Warum ist die RED-Cybersicherheitsanforderung wichtig?

Die Funkgeräterichtlinie (RED) ist der aktualisierte EU-Rechtsrahmen, der sicherstellen soll, dass alle drahtlosen und mit dem Internet verbundenen Geräte strenge Cybersicherheitsstandards erfüllen, bevor sie auf dem europäischen, britischen und EFTA-Markt verkauft werden können.

Hersteller müssen die neuen RED-Cybersicherheitsanforderungen einhalten.

Diese decken Folgendes ab:

- Integrität des Netzwerks: Geräte dürfen Netzwerkressourcen nicht beschädigen oder missbrauchen.

- Datenschutz: Geräte müssen die persönlichen Daten der Benutzer schützen.

- Betrugsprävention: Geräte müssen Sicherheitsvorkehrungen gegen betrügerische Aktivitäten enthalten.

Warum es für Hersteller wichtig ist

- Steuerkonform: Nur RED-konforme Geräte dürfen die CE-Kennzeichnung tragen, die für den Verkauf in den Märkten EU, UK und EFTA erforderlich ist.

- Strafen: Die Nichteinhaltung kann zu hohen Geldstrafen und Rücknahme des Geräts vom Markt führen.

- Marktzugang: Ohne RED-Konformität riskieren Hersteller, den Zugang zu den Märkten EU, UK und EFTA vollständig zu verlieren.

- Die Verantwortung liegt beim Hersteller, nicht beim Endkunden.

- Während Endkunden bestimmte RED-Konfigurationen deaktivieren können (z. B. aus Gründen der Kompatibilität mit Altsystemen), müssen Hersteller Geräte bereitstellen, die RED-konform sind.

Worin liegt der Vorteil für Benutzer?

Ein wesentlicher Vorteil der RED-Konfigurationen ist ein verbesserter Schutz der Privatsphäre und des Datenschutzes zum Schutz vor Betrug und persönlichen Daten.

Um dies zu erreichen, müssen Hersteller die Geräte-Sicherheitsvorkehrungen integrieren. Dazu gehört auch die Verschlüsselung der Daten, die von einem Gerät an ein anderes gesendet werden, wodurch persönliche Daten für Unbefugte unlesbar werden.

Die Daten werden beim Senden verschlüsselt und beim Empfangen entschlüsselt.

Was ist mit Verschlüsselung und Entschlüsselung gemeint?

Verschlüsselung ist eine Möglichkeit, Daten so zu verschlüsseln, dass nur autorisierte Parteien die Informationen verstehen können. Es ist der Prozess der Umwandlung von menschlich lesbarem Klartext in unverständlichen Text, auch bekannt als Ciphertext (Ciphertext ist ein System aus Buchstaben, Zahlen oder Symbolen).

Entschlüsselung ist der Prozess der Konvertierung verschlüsselter Daten zurück in ihre ursprüngliche, lesbare Form oder zurück in eine Form, die Sie verstehen und normal verwenden können.

RED-Geräteeinrichtungs-Workflow

Die Richtlinie über die Cybersicherheit für Funkgeräte trat am 1. August 2025 in Kraft.

Das bedeutet, dass alle RED-konformen Geräte ihre Sicherheitsfunktionen aktiviert haben und die übertragenen Informationen verschlüsselt werden müssen.

|

|

|---|

|

Bevor Sie beginnen, stellen Sie bitte sicher, dass Sie über administrative Zugriffsrechte für das Gerät verfügen, da dies erforderlich ist, um Änderungen am System vorzunehmen. Bei Bedarf ist das Sicherheitspasswort auf einem Etikett auf dem/im Gerät zu finden. |

Können Sie ältere Protokolle aktivieren, die RED-Konformitätseinstellungen nicht unterstützen?

Ja, der Kunde hat das Recht, zu wählen, ob die RED-Konformitätseinstellungen beibehalten werden, oder die Maschinen wieder auf die nicht RED-Konformitätseinstellungen umzukonfigurieren.

Obwohl wir nicht empfehlen, die RED-Konformitätseinstellungen zu deaktivieren (aufgrund reduzierter Sicherheitsmaßnahmen, die unter den RED-Konformitätseinstellungen bereitgestellt werden), verstehen wir, dass einige Kunden während des Betriebs unter den RED-Konformitätseinstellungen auf Interoperabilitätsprobleme stoßen können, z. B. wenn ihre Systeme sie nicht unterstützen können. Wenn dies der Fall ist, kann der Benutzer entscheiden, Port 9100 und LPR manuell zu aktivieren, um eine Verbindung zu den alten Netzwerkeinstellungen herzustellen.

Während dieses Vorgangs weist das System den Benutzer auf das Risiko der Deaktivierung der RED-Konformitätseinstellungen hin, wenn er sich für eine Verbindung mit den alten Netzwerkeinstellungen entscheidet.

Wenn Sie sich entscheiden, alte Netzwerkeinstellungen neu zu installieren und daher die RED-Konformitätseinstellungen zu deaktivieren, liegt dies in Ihrem eigenen Ermessen und auf Ihrem Risiko.

Weitere Unterstützung finden Sie auf der Support-Website von Epson.

BITTE BEACHTEN SIE FOLGENDES: Dieser Workflow basiert auf der Epson WorkForce-Gerätereihe, sodass Bilder und Menüoptionen variieren können.

Zu Beginn – Drucker einschalten

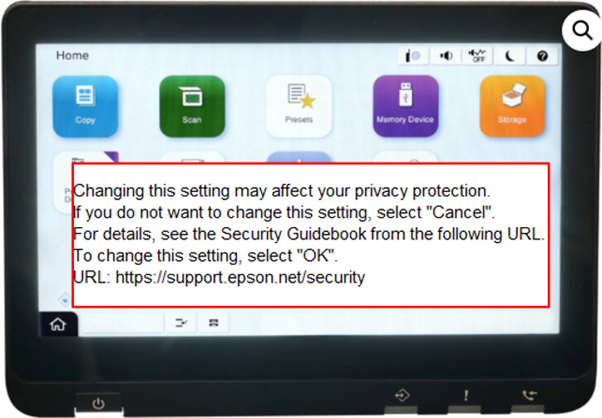

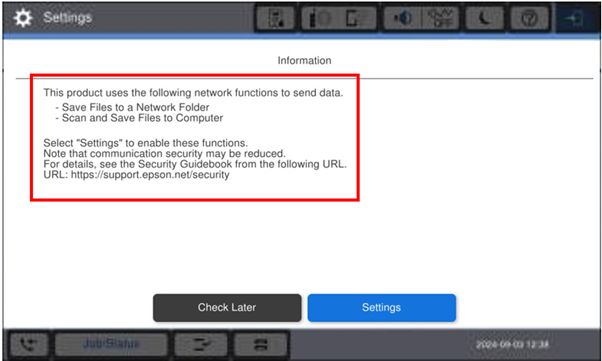

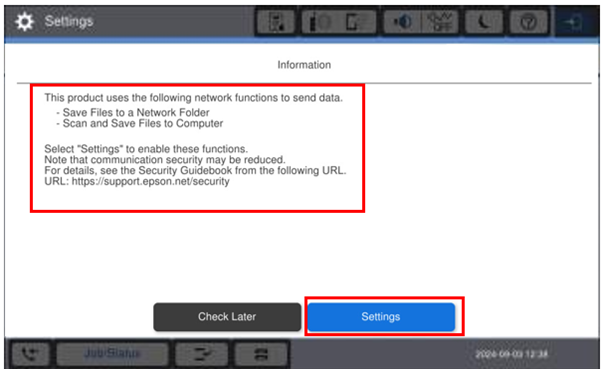

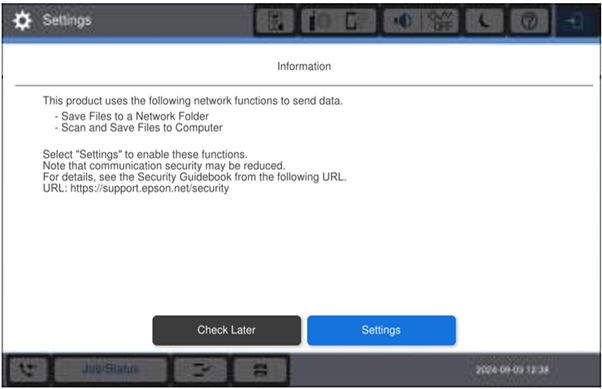

Wenn ein Gerät zum ersten Mal eingeschaltet wird, sieht der Benutzer die folgende Meldung in Bezug auf die Optionen zum Speichern von Dateien:

Der Benutzer hat 2 Optionen.

- Später prüfen

- Einstellungen

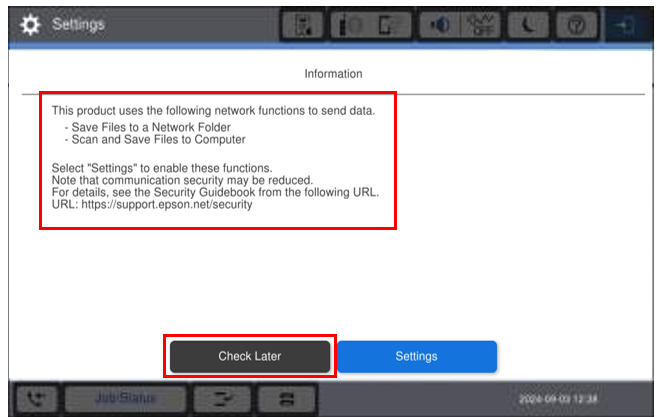

Option 1 – SPÄTER PRÜFEN

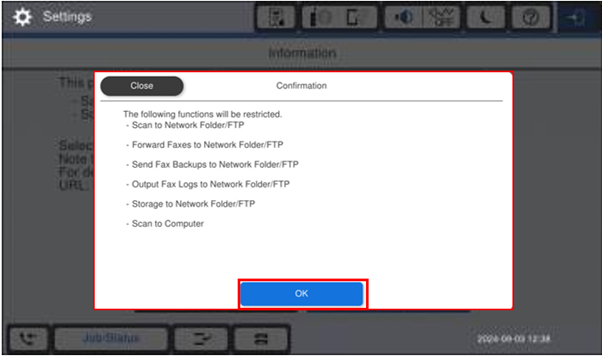

Wenn Sie „Später prüfen” auswählen, gilt die standardmäßige RED-Sicherheitseinstellung.

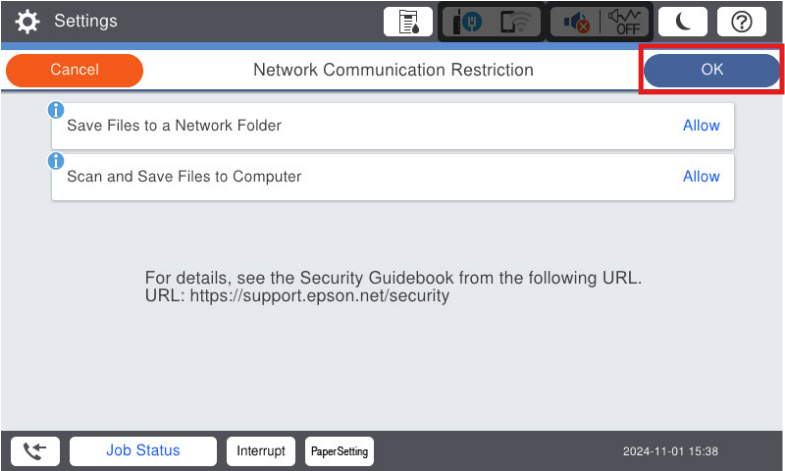

Sie sehen einen Bestätigungsbildschirm (siehe Bild unten), wählen Sie OK

Option 2 – EINSTELLUNGEN

Wenn Sie die Optionen zum Speichern der Datei „zulassen” möchten, müssen Sie möglicherweise die Option „Einstellungen” auswählen, um die ausgewählten RED-Funktionen zu deaktivieren.

|

|

|---|

Bitte lesen Sie die obenstehende Nachricht aufmerksam durch |

Aktivieren der Speicheroptionen – Ausgewählte Einstellungen

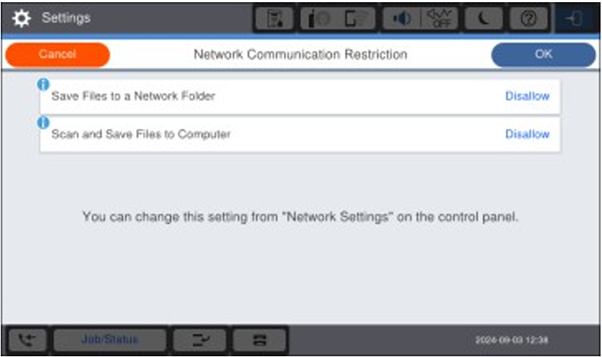

- Da alle Sicherheitsfunktionen aktiviert sind (standardmäßig), kann ein Benutzer KEINE Dateien an bestimmten Speicherorten speichern.

-

Wie Sie auf dem Screenshot unten sehen können, ist das Speichern von Dateien an bestimmten Speicherorten „Nicht zulässig”.

-

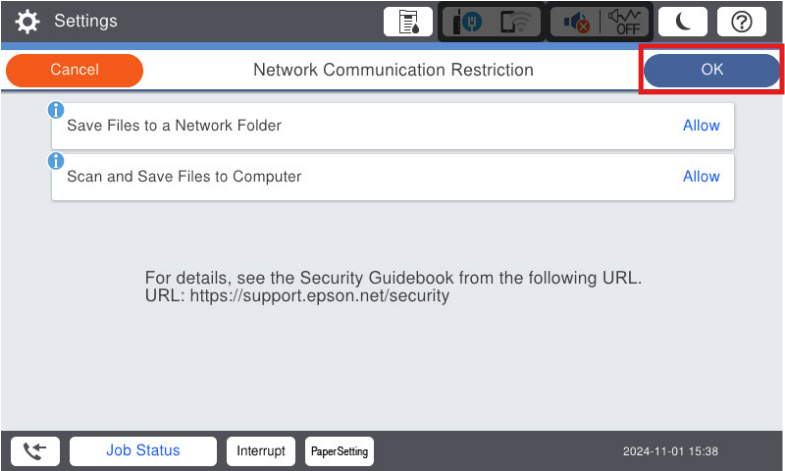

Damit ein Benutzer Dateien an bestimmten Speicherorten speichern kann, müssen Sie für diese Funktionen möglicherweise „zulassen” auswählen.

WICHTIGER HINWEIS:

WICHTIGER HINWEIS:

Wenn Sie diese Funktionen aktivieren, kann die Kommunikationssicherheit reduziert werden.

Weitere Informationen finden Sie im Sicherheitshandbuch unter

https://support.epson.net/security -

Klicken Sie auf OK, sobald Sie Ihre Auswahl getroffen haben.

-

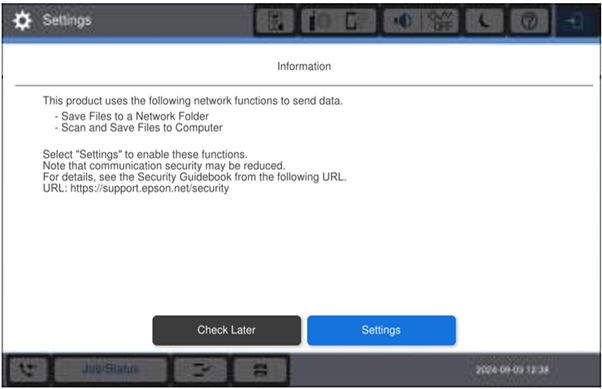

Sobald Sie die Auswahl abgeschlossen haben, wird der Bildschirm „Information” (siehe Abbildung unten) beim Start nicht mehr angezeigt.

- Nach dem Neustart des Geräts wird direkt zum Startbildschirm gewechselt.

-

Inbetriebnahme-/Einschalten-Bildschirm

-

Standard-Startbildschirm

Später prüfen ausgewählt

Wenn ein Benutzer beim ersten Start „Später prüfen” auswählt, sind die RED-Sicherheitseinstellungen EIN/AKTIVIERT.

Wenn ein Benutzer die RED-Einstellungen deaktivieren und die Optionen „Speichern unter” aktivieren möchte, wird empfohlen, dies über das Panel/den Bildschirm des Geräts zu aktivieren.

-

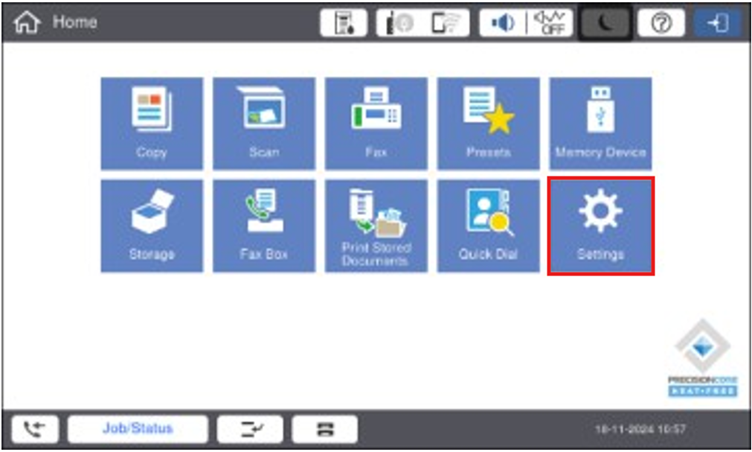

Beginnen Sie mit der Auswahl der Option „Einstellungen” auf dem Panel

-

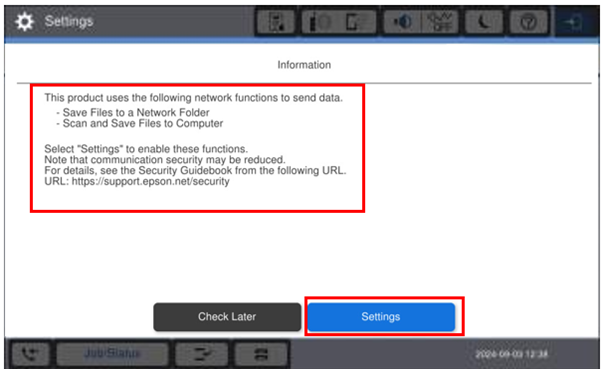

Der Benutzer sieht dann den Informationsbildschirm, Einstellungen auswählen. Lesen Sie sich die folgende Nachricht sorgfältig durch!

-

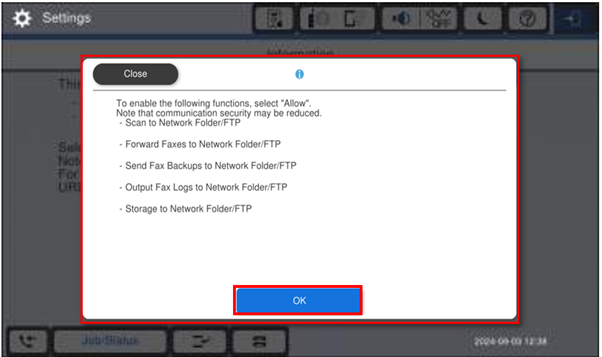

Der Benutzer sieht dann einen Informationsbildschirm, der erklärt, was aktiviert werden kann. Klicken Sie auf OK

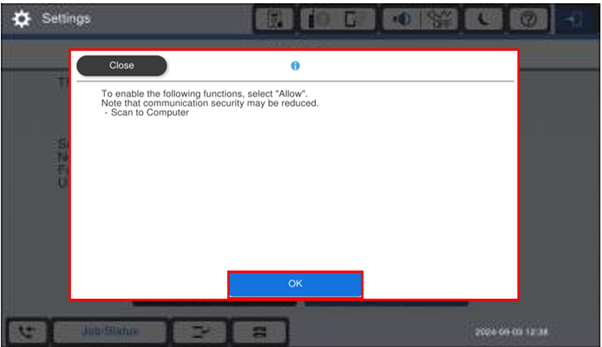

Ein zweiter Informationsbildschirm wird angezeigt. Klicken Sie auf OK

-

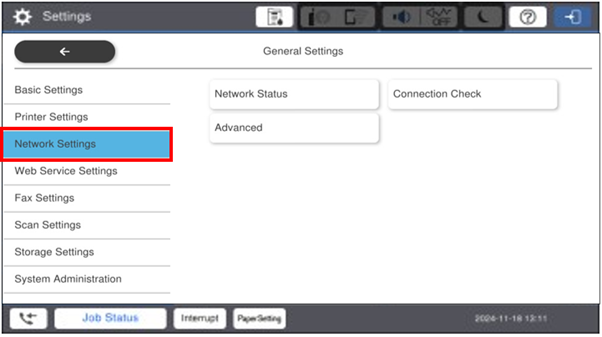

Wählen Sie die Netzwerkeinstellung aus

-

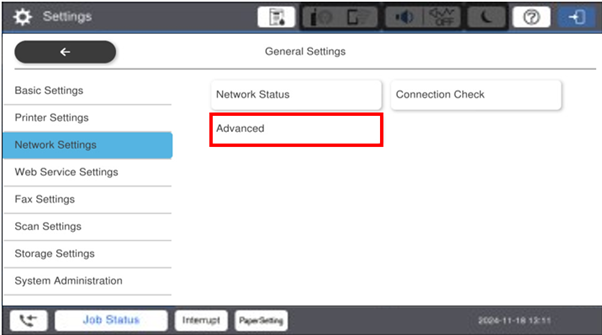

Wählen Sie dann Erweitert

-

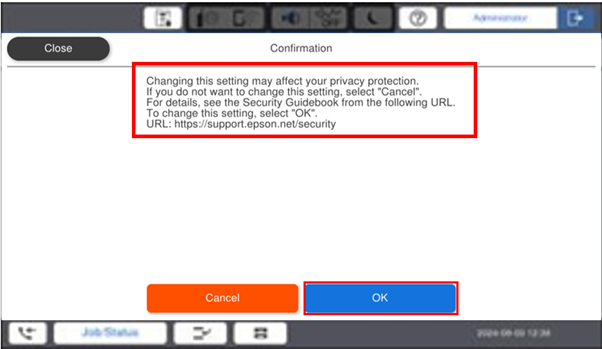

Nach der Vorauswahl sollten Sie einen Bestätigungsbildschirm mit der Sicherheitswarnung sehen. Wenn Sie fortfahren möchten, klicken Sie auf OK.

-

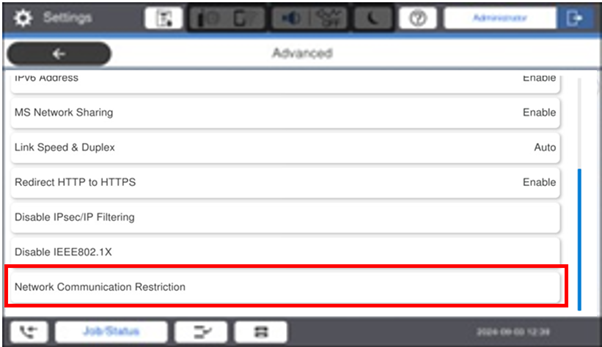

Einschränkung der Netzwerkkommunikation auswählen

-

Wählen Sie „Zulassen” für die erforderlichen Speicheroptionen und klicken Sie dann auf OK.

Sobald Sie die Auswahl abgeschlossen haben, wird der folgende Bildschirm „Informationen” nicht mehr angezeigt.

Sie gelangen zurück zum Bildschirm „Startseite” und die Einrichtung ist abgeschlossen.

Sie sollten nun in der Lage sein, Dateien auf dem Computer und in einem beliebigen Netzwerkordner zu speichern.

Andere Optionen – Legacy-Modi

Beachten Sie, dass die Kommunikationssicherheit jedes Mal reduziert wird, wenn Sie den „Legacy-Modus” aktivieren.

Was kann ein Benutzer tun, damit alles wieder funktioniert?

-

Wenn die Kompatibilität mit einer vorhandenen Druckumgebung beeinträchtigt ist:

- Installieren Sie einen Druckertreiber/eine Druckeranwendung, die RED-Konfigurationen unterstützt

- ODER

-

Sie können den „Legacy-Modus” mit den folgenden Methoden aktivieren

- Web-Konfiguration

- Epson Device Admin

-

Wenn die Druckleistung reduziert ist:

-

Sie können den „Legacy-Modus” mit den folgenden Methoden aktivieren

- Web-Konfiguration

- Epson Device Admin

- Neukonfiguration des proprietären Ports von Epson oder Neuinstallation des Druckertreibers/der Druckeranwendung

-

Sie können den „Legacy-Modus” mit den folgenden Methoden aktivieren

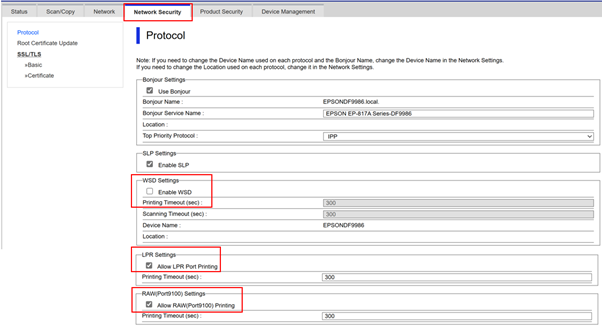

Aktivieren des „Legacy-Modus” in Web Config

Markieren Sie die folgenden drei Punkte

So aktivieren Sie den “Legacy mode” Epson Device Admin

Stellen Sie eine Verbindung zu Web Config her und kreuzen Sie die folgenden drei Elemente innerhalb des Netzwerks an.

- WSD-Einstellungen: WSD aktivieren.

Port-Management:

- (1) Drucken über den LPR-Anschluss zulassen.

- (2) Drucken über RAW (Port 9100) zulassen.

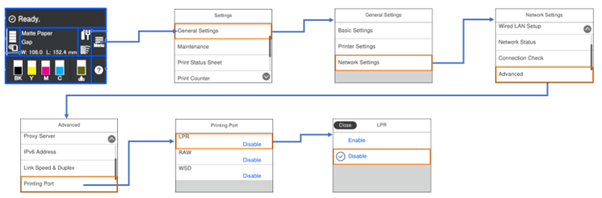

So aktivieren Sie den „Legacy-Modus” auf dem Gerätepanel

Wählen Sie in den Netzwerkeinstellungen Folgendes aus:

- LPR

- RAW

- WSD

Werkseitiger Standard

Im Zweifelsfall auf Werkseinstellungen zurücksetzen

Wenn Sie sich zu irgendeinem Zeitpunkt nicht sicher sind, was geändert wurde und was nicht, ist die einfachste Option, das Gerät auf die Werkseinstellungen zurückzusetzen.

Bei einem RED-Cybersicherheits-konformen Gerät bedeutet dies, dass das Gerät auf die RED-sicherheitskonformen Einstellungen zurückgesetzt wird.